Step Up to Gen V Cyber Security.

Security That Prevents Fifth-Generation Cyber Attacks.

2017 年,面对严峻的网络威胁形势,全球范围内都敲响警钟,严阵以待。 网络攻击水平空前绝后,通过大规模、多向量的大攻击,使我们的业务及声誉蒙受惨重损失。 毋庸置疑,我们正陷入第五代网络攻击之中。 To remain operationally secure now, businesses require a new generation of cyber security: Gen V.

2018 年一季度,Check Point 对全球 443 名安全专业人士的安全基础设施展开了调查。 调查结果表明,大多数安全基础设施都是过时的,安全性能远远滞后于它们必须抵御的攻击级别。 This state of affairs is urgent and startling.

我们正身处新的感染点

大多数组织目前仍依赖于陈旧的安全防护,黑客利用这一点大肆活动。 随着攻击的复杂程度和规模的扩大,仅能检测攻击的前几代安全防护不再奏效。 Increased connectivity has created a vast new frontier – a target-rich hunting ground for cyber attackers and illicit acts. 随着恶意活动一次次成功地升级换代,新一代的 IT 安全防护已经应运而生。 如何防御最新一代的网络攻击:可保护所有网络、虚拟、云端、远程办公及移动终端操作的实时的高级威胁防护。

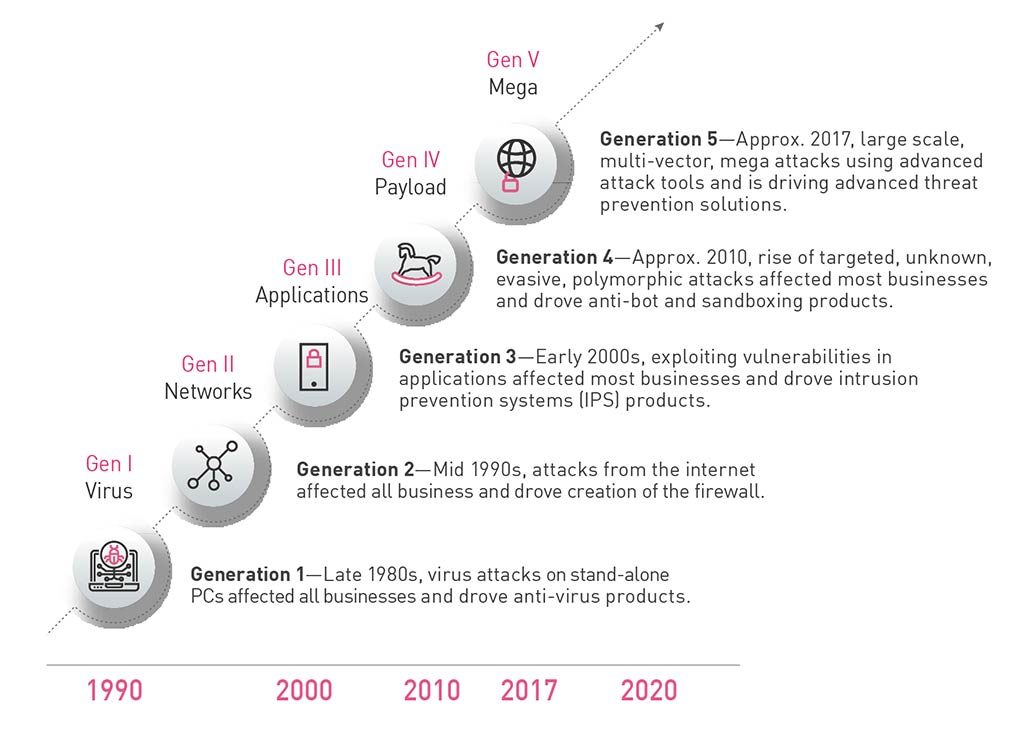

网络威胁的演变及其解决方案

- 第一代:黑客通常都是狡猾的恶作剧制造者。 针对独立 PC 的病毒攻击大多始于麻烦或错误。 为了防止这种破坏,防病毒产品应运而生。

- 第二代:随着互联网开始成为商业及日常生活的中心,黑客们开始形成组织并相互交流,为通过网络犯罪谋取经济利益打下了基础。 恶意软件与不稳定软件开始出现。 这使第一代防火墙以及入侵检测系统 (IDS) 得以兴起。

- 第三代:攻击者开始对网络和软件进行分析,以发现并利用整个 IT 基础设施中的漏洞。 防火墙、防病毒软件和入侵检测系统 (IDS) 产品在面对攻击时显然远远不够。 企业为保护自身安全,开启了最优修补工作安全模式的时代。 Check Point 开始专注于威胁预防,并推出了入侵防护系统 (IPS) 产品。

- 第四代:从国际间谍活动、大规模个人信息泄露,到大规模的互联网破坏,网络攻击已达到了新的复杂程度。 攻击可以隐避性、多态性的方式隐藏在从简历到图片等所有文件之中。 虽然第二代和第三代的互联网安全技术提供了访问控制并检查所有通信,但无法对最终用户通过电子邮件、下载文件等方式实际收到的内容进行验证。 因此,Check Point 引入了防僵尸网络和沙箱产品,以对前所未知的零日攻击进行防御。

- 第五代:先进的“武器级别”黑客工具遭到泄露,使攻击者得以快速行动,并在大片地理区域内感染大量的企业及实体。 大规模、多向量的大型攻击激发了企业对集成与统一安全架构的需求。 前几代修补工作、最优部署、检测优先的技术已经远远无法抵御第五代快速隐秘的攻击。 Check Point 采用高级威胁防护解决方案开发统一架构,可实时共享威胁情报,预防对虚拟实例、云部署、终端、远程办公室和移动设备的攻击。

升级最新安全防护刻不容缓

攻击者可以随意操作,顺利推进且无任何障碍。 而企业则受到运行时间要求、更改控制、合规控制、人员配备不足、预算限制以及最优安全基础架构等各种因素掣肘。 在运行负担已经非常繁重的安全基础设施中增加更多产品会使问题变得更加复杂。 最终结果就是企业无法在安全性上保持优势。

他们囿于第二代与第三代安全防护环境,而此类防护仅能防御病毒、应用攻击以及有效载荷传送。 网络、虚拟化数据中心、云环境和移动设备都暴露在外。 为了确保网络安全的组织性,企业必须升级到第五代安全防护,即高级威胁防护,以一致性地保护企业的整个 IT 基础设施免受攻击。

第五代定义

第五代安全的重要提升是,在之前的第四代安全机制之上进行了以下改进:

- 整合下一代防火墙 (NGFW)、沙盒、僵尸网络安全、终端安全和其他安全控制,使其集成到单个的统一安全系统中。

- 共享威胁信息,实现整个系统的实时共享。

- 防范先进的第五代攻击并阻止新攻击的首次发生;不允许首次攻击感染“0 号感染者”。

- 扩大防御范围,在单个的统一安全系统中纳入可针对云部署和移动设备防范先进攻击的防护机制。

- 统一防范攻击,保护企业的整体 IT 基础设施,包括计算机网络、虚拟实例、云部署、终端、远程机构和移动设备。

- 集中管理、监控和响应所有安全活动和事件,作为单个统一安全系统来运行。

第五代优点

Check Point Infinity 将为您实现

Check Point Infinity 是首个跨网络、云端和移动环境的整合性安全架构,可针对已知和未知目标性攻击提供最高级别的威胁防护,从而为您的现在和将来提供安全保护。

- 通过统一的威胁情报及开放性接口,抵御针对性攻击

- 通过先发制人的威胁防护与实时共享的威胁信息,实现超级响应保护

- 利用整合性安全防护层实现简化性、敏捷性及统一性的管理,提供了优越的策略效率以及多域管理的可见性。

作为 Check Point 的第五代网络安全解决方案,Infinity 针对当前和潜在攻击提供前所未有的保护 – 迎接当下,不惧未来。