Report: Top 5 Challenges and Recommendations for Cloud Monitoring READ MORE

靶心

威胁防护

检测云中的异常情况,并立即采取修复措施,利用世界上最大的威胁信息源对威胁进行隔离。

保护所有

云资产的安全

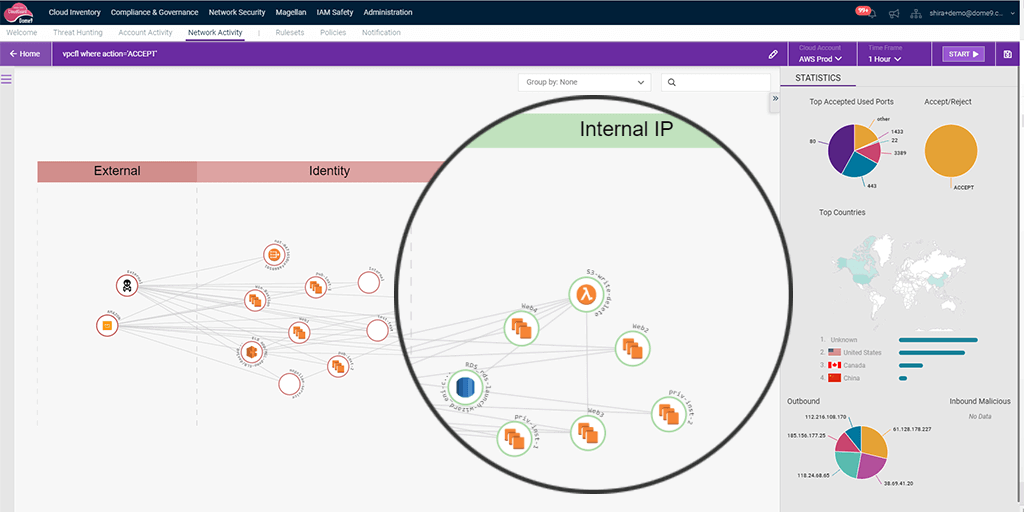

查看当日弹性云环境中的每项数据流量及审计追踪。CloudGuard Log.ic 为短期资产(如 AWS Lambda、NAT 网关和负载平衡器)提供完整的可见性及安全状况识别。

富含情景信息的

可见性

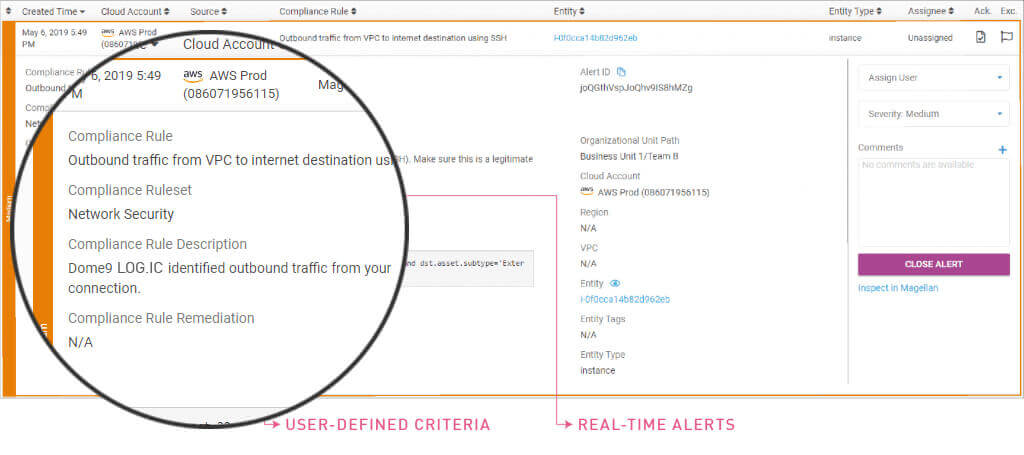

通过有效的可见性、直观的查询、入侵警报以及策略违反通知,提高安全团队的工作效率。

Superior Automation and SIEM Integration

Advanced cloud security monitoring automation and Event Management (SIEM), for critical insights and integration of cybersecurity tools, and robust and seamless defense.

- Precise and smooth integration with third party SIEM solutions

- Comprehensive visibility of contextualized logs into ephemeral assets and security posture awareness

- CloudGuard Log.ic firehose connection feeding critical insights to SIEM solutions for further investigation.

Seamless SIEM Integration

Integrating IT and security technologies with CloudGuard Log.ic is easy, fast, and flexible. CloudGuard Log.ic includes out-of-the-box integrations with leading SIEM vendors:

其它资源

0/5

(0 Reviews)