我们的方法和基石

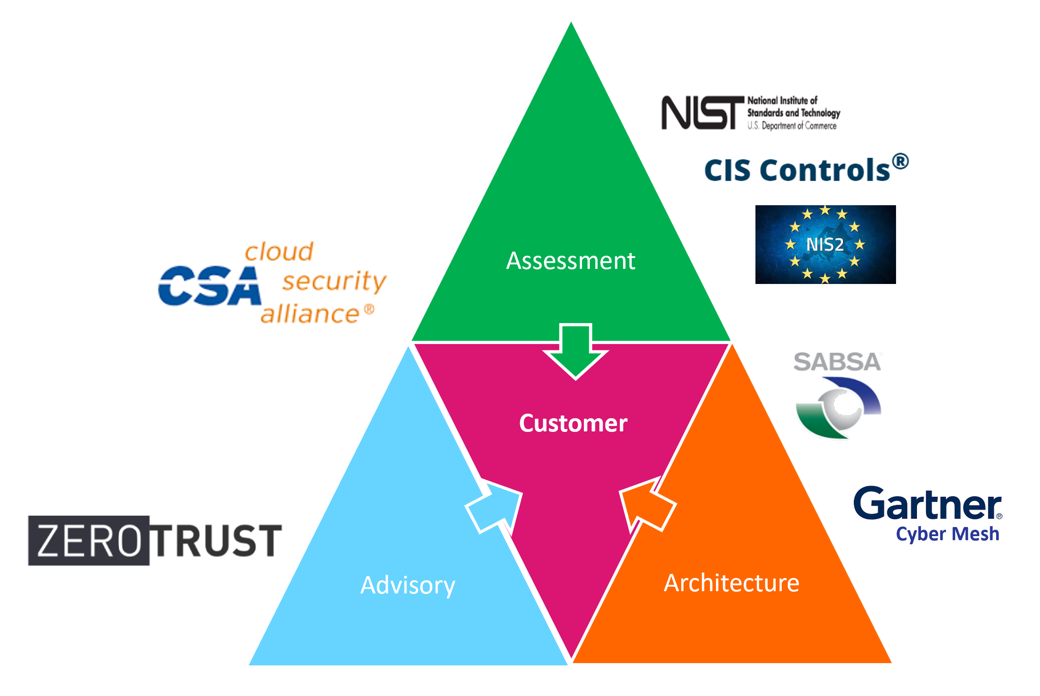

Check Point 安全咨询服务致力于帮助客户了解并适应对信息技术和网络安全市场产生影响的趋势。 我们的服务聚焦于两大领域: 评估和架构。 在评估活动中,我们遵循 NIST CSF 原则,针对人员、流程和技术方面进行风险识别。 而架构方面的工作则是以零信任为中心,推进对话交流,包括举行设计与建模讨论会,帮助客户正式确定下一代安全框架。

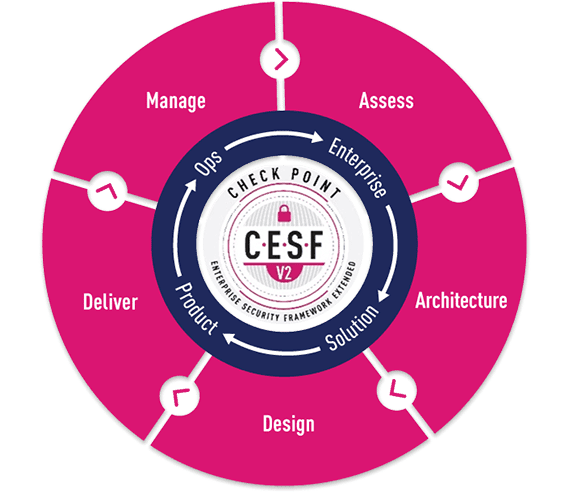

Check Point 企业安全架构框架

我们拥有保护企业信息系统的实战经验。 我们相信,在有据可依的框架下,做出以业务为导向的决策将更具成本效益,并有助于建立可持续、可扩展的安全架构。

Check Point 企业安全架构框架 (CESF) 对所有网络安全专业人士开放,使任何规模和行业的组织都能构想一种安全架构,该架构将随着不断变化的安全形势而发展,同时采用精心制定的流程。

架构/战略咨询

安全评估:

- 网络风险评估(新)

- 风险管理框架(新)

- 渗透测试

- 治理、风险与合规性评估(新)

- NIS2 准备就绪度咨询(新)

- 差距分析和 NIST/CIS 评估(新)

- 威胁情报

- 漏洞和清单扫描

- 云安全态势分析

架构与咨询:

- 针对安全架构现状与未来的安全研讨会

- 零信任目标架构模型

- 合规性和监管要求

- 瞄准 Infinity 架构和 HLD

- 治理框架开发

- 云转型咨询/DevSecOps

- SDN 数据中心 (NSX / Cisco ACI)

- SOC 架构

- 首席信息安全官咨询

云和数字化转型

Check Point 安全转型研讨会服务旨在为客户提供转型计划和相关技术。 安全转型研讨会涵盖当前状态和未来期望状态的评估基准,以及与企业安全参考架构框架保持一致的调整方法。该研讨会还提供深入的分析报告(涵盖架构与设计的最佳实践和机会),以及具有目标和路径点的“旅程”路线图建议。

- 混合云建模

- ZTNA/SASE/SDWAN

- DevSecOps

- CNAPP/网状安全

- 云网络分段

网络架构与设计

Check Point 安全架构和设计服务以技术为主,其重点关注网络安全架构和设计计划,并提供了深入的技术审查与分析。 该服务将提供设计和架构方面的最佳实践和机会,以及一些建议。

- 使用 VMWare NSX-T/Cisco ACI/Arista 等实现 SDN 数据中心的现代化

- 对技术的采用

- 零信任分段原则

- 操作建模

- 安全自动化和编排 (IaaC/SECaaC)

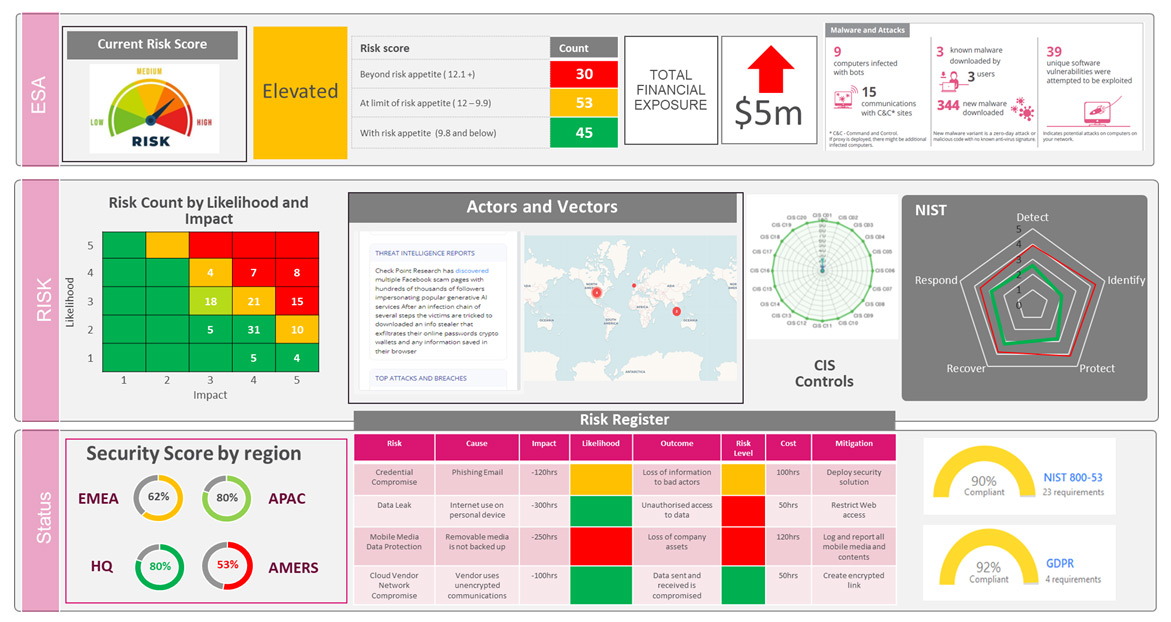

网络安全风险评估

- Check Point 的网络安全风险分析服务旨在评估在遵守现有或未来的 GRC 框架方面,组织目前的表现如何。 利益相关方主要涉及治理、风险和合规部门 (GRC)、首席信息安全官 (CISO)、首席技术官 (CTO) 以及首席财务官 (CFO)。

- 将现有状态下的网络安全战略目标作为战术目标的基准,并审查当前策略

- 确定绩效和差距分析,以及带有优先事项和建议的路线图

- 非常适合准备 IPO 或采用新的网络安全 GRC 标准和框架(NIST CSF、NIST 800-53、NIST RMF、CIS、CSA CMM),或试图提高组织网络安全成熟度水平的私有公司。

威胁情报

来自全球数亿传感器的实时威胁情报,通过基于人工智能的引擎和 Check Point Research 团队独家研究数据的进一步充实,提供以下服务

每日摘要

- 提供每日报告,总结当日的主要网络事件和公开资讯。

- 重点关注来自开源社区、暗网、电报频道等位置的信息。

情报报告

- 重点关注客户感兴趣领域的特定周报/月报:

- 特定民族-国家行为者/APT、威胁行为者的概况

- 客户在暗网的暴露情况

- 特定于行业/国家/地区的暗网情报

- 根据 Check Point 数据,与行业/国家/地区相关的每日首要 IOC 列表

精英情报

- 由一位顶级 Check Point 分析师提供的深入技术研究

- 漏洞研究

- 为特定项目在特定时间段内配备专门的分析师

- 逆向工程(恶意软件/APK)

- 分析师即服务

零信任咨询服务

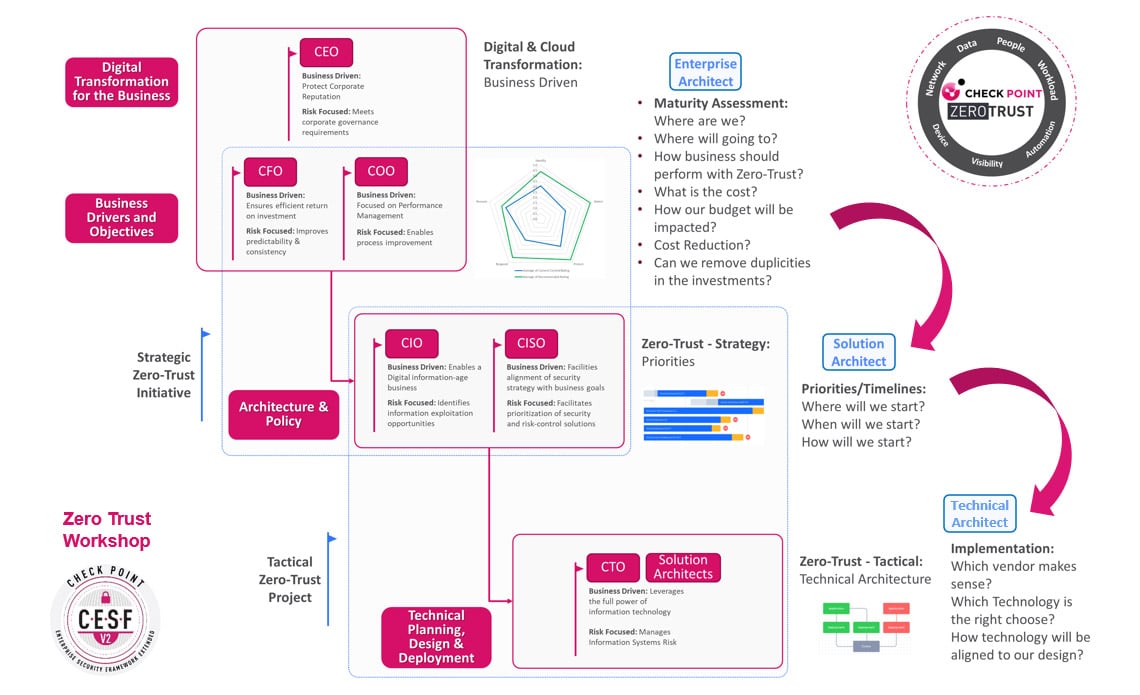

企业安全架构团队制定了“零信任研讨会”计划,旨在根据客户的要求和愿望制定零信任策略,以满足客户对协助建立架构的需求。 该研讨会与零信任原则及 Check Point 的产品与服务组合完全保持一致,能够以咨询会议的形式提供,其中将给出路线图建议或进行全面的架构评估,并提供详细的实施计划和蓝图。

高级网络安全评估

Check Point 还提供纯粹的咨询服务,帮助组织为合规和审计活动做好准备,加快其制定成熟度基准的步伐。 我们的评估服务包括:

- 根据行业标准框架(例如 NIST 800-53、NIST CSF、CIS 和 NIS2),进行保证审查

- 根据 AWS、Azure 和 Google 的最佳实践,提供与云安全态势相关的服务

- 对外部和内部区域展开漏洞评估和渗透测试(包括入侵威胁评估)

- 全面评估安全态势,涵盖事件应对准备、桌面演练和 SOC 设计审查

NIS2 准备就绪度咨询

NIS2 已向欧盟的所有国家/地区公布。 2024 年,NIS2 将被纳入地方法律,对大量公司产生影响。 Check Point 可以帮助您的公司做好迎接 NIS2 的准备,并协助您改进安全标准和程序。

优势

- 确认您的公司是否受 NIS2 影响,以及将受到哪些措施的影响

- 全面了解满足 NIS2 所需的技术要求

- 审核保持合规所需的流程

- 了解有关 NIS2 的培训

交付

Check Point 团队将在为期一天的研讨会中,与我们的一位高级专家一同交付此项服务。 我们将围绕 NIS2 的要求,提供材料和解决方案,并可以进一步对您的环境做出深入评估。

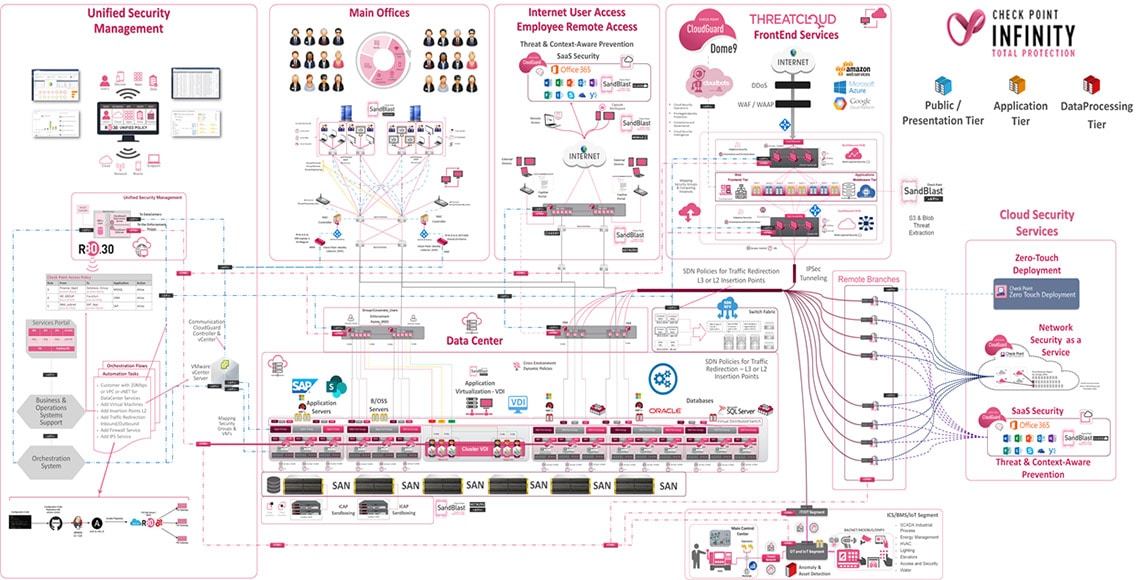

网络网状安全架构

企业架构研讨会

“企业安全架构”计划为世界各地的组织提供了一个独特的机会,使组织能够与 Check Point 最资深的顾问一起审查其当前和未来的安全计划。 在这些为期多天的会议中,团队将检查组织的业务流程、安全策略、设计、部署和运营方法,并将其与行业及 Check Point 的最佳实践进行比较。 在会议的最后,组织将得到一个定制的安全架构。该架构旨在确保组织能够建立弹性,以应对不断变化的攻击,同时助其优化运营成本,加强控制,并简化管理、监控和维护的实践工作。

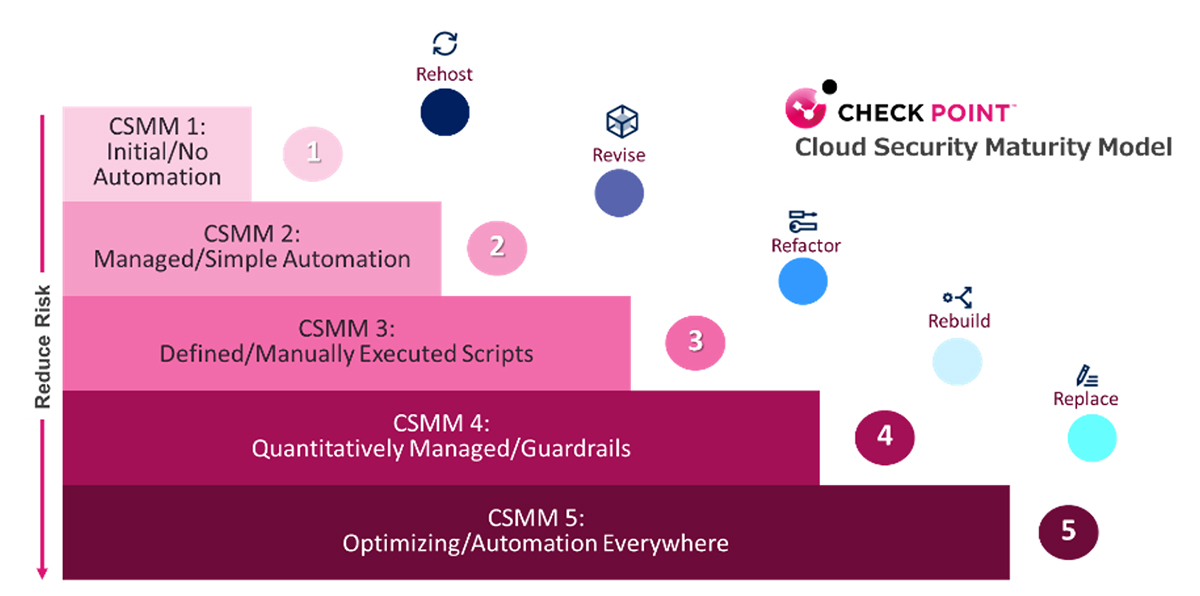

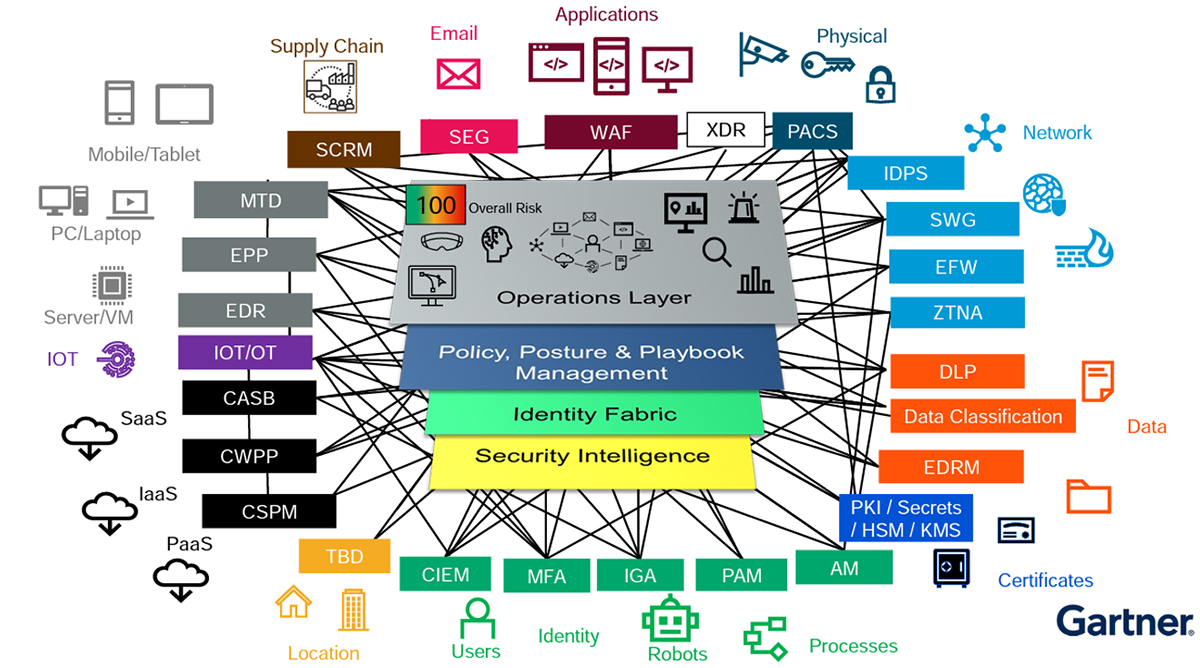

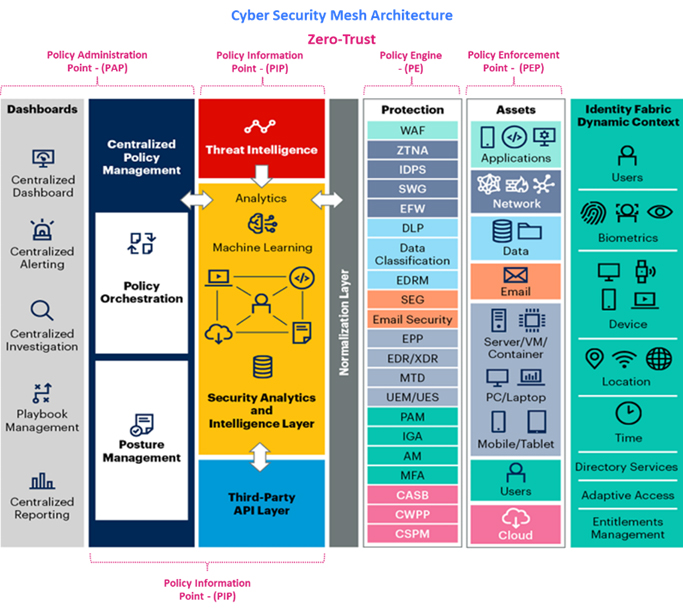

在不断发展的网络安全格局中,两个重要的概念脱颖而出,颠覆了整个行业:Gartner 提出的“网络安全网状架构”,以及 NIST-CISA 和 Forrester 提出的“零信任框架”。

这些方法将共同帮助组织更有效地强化数字环境,抵御威胁。相比之下,基于边界的传统安全模型的效果正在日渐减弱。

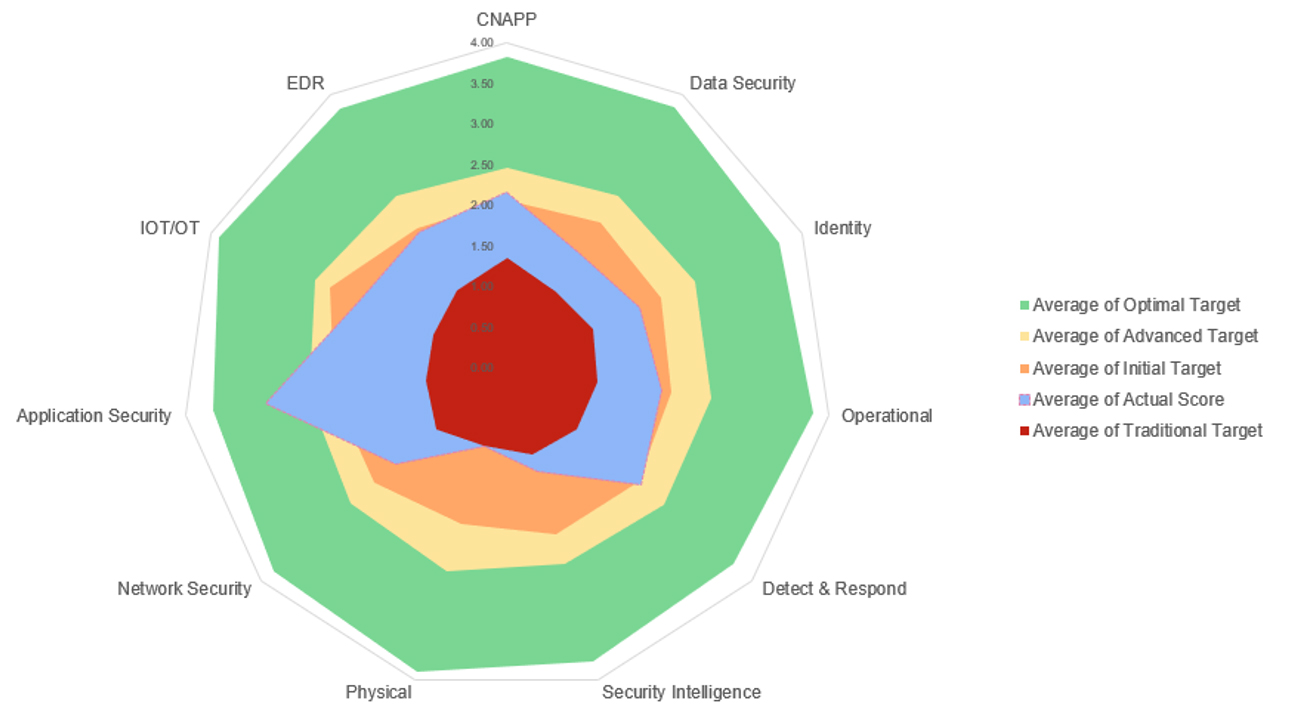

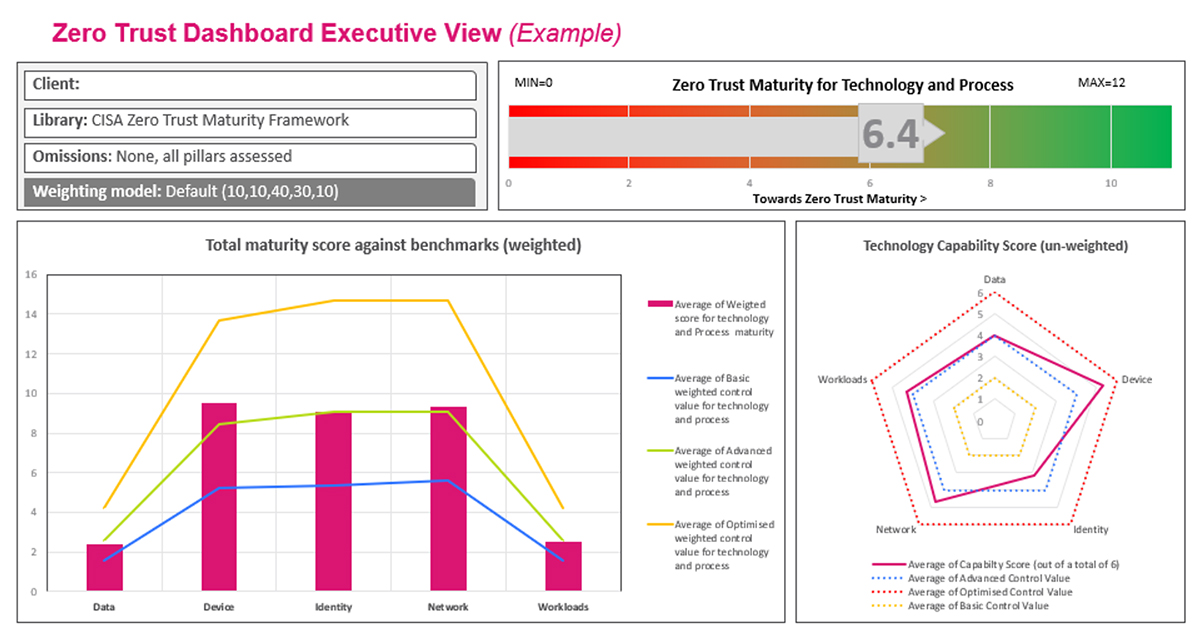

Check Point 的战略咨询团队发现了零信任成熟度模型与 CSMA 之间的关系。

零信任成熟度模型使我们能够为零信任原则的战略实施提供指导。

与此同时,网络安全网状架构通过将安全控制机制分散到整个数字环境中,使这些原则得以落实。

它们共同构成了一种全面的网络安全方法,有助于推动建立主动风险管理、持续监控和适应性防御机制,最终增强组织能力,以抵御和应对不断变化的网络威胁。

“信息安全任重道远,没有终点。”

我们的咨询服务提供针对 CSMA 和零信任成熟度的评估和咨询研讨会,我们的团队将在研讨会中检查您目前的准备就绪度,以便正确明确优先事项和实施路线图。

我们的咨询服务提供针对 CSMA 和零信任成熟度的评估和咨询研讨会,我们的团队将在研讨会中检查您目前的准备就绪度,以便正确明确优先事项和实施路线图。

我们的服务可以帮助您评估当前的零信任和 CSMA 成熟阶段,验证成果,并提供规范性计划,帮助您成功迈出下一步。

优势

- 确定工作重点:如果您刚刚起步,我们将帮助您确定需要优先保护的领域。

- 评估您的现状:我们将检查您现有的身份,访问控制环境及策略,确定它们如何融入零信任框架。

- 展望未来: 我们将帮助您确定零信任战略和 CSMA 实施里程碑的优先顺序,使其与业务目标保持一致。

- 规划部署: 您将收到详细的计划和路线图,其中包含后续步骤,帮助您做好实施准备就绪工作和实际部署工作。

欢迎联系我们的咨询团队,获取有关零信任策略和网络安全网状架构的帮助。 们将为您的组织提供成熟度评估,并指导您为组织建立安全保障。

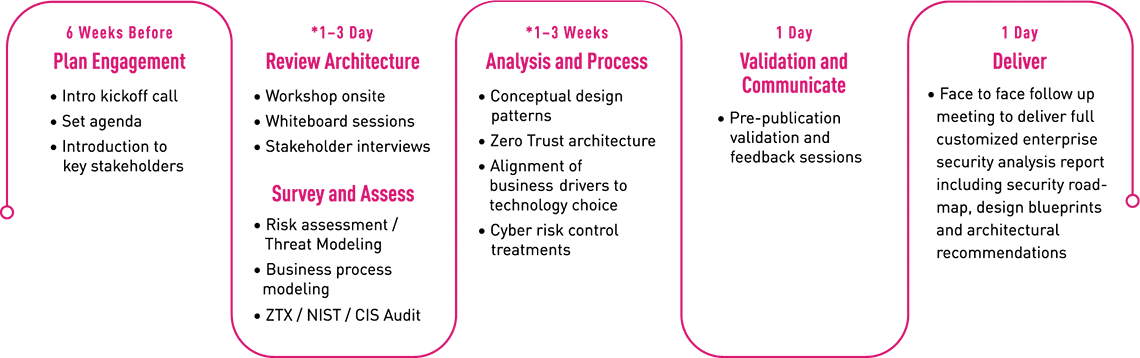

时间线

架构研讨会

我们的咨询服务开展流程包括在详细审查业务视角、驱动因素、战略、挑战、现状、期望的未来状态和目标安全架构之后,与关键利益相关方进行讨论。

业务和架构审查:

Check Point 团队通过量身定制的面对面研讨会,捕捉与业务背景、战略、组织愿望和安全态势等方面相关的多个数据点。 使用该框架是因为它能够满足客户要求,为设计、架构和持续的数字化转型提供一种结构化、系统化的方法。

设计和构建安全架构:

Check Point 的架构师会根据安全最佳实践,制定满足业务和安全要求的应对措施,推动客户实现数字化转型。 零信任等开放标准将被用作架构设计原则。 安全架构研讨会和 CESF 流程可将业务需求转化为有效、实际的解决方案,为客户提供保护,降低其网络风险。