管理数据库访问权限的最安全的方式

现今的工程团队会利用基于云的开发环境的敏捷性和灵活性。 随着开发和部署步伐加快,催生更多无障碍需求,由此也增加了出现简单人为错误的风险,这些错误可能导致损坏、删除或遗漏数据库中的有价值数据。 但是,基于边界的传统安全方法通常会限制开发的敏捷性。

Check Point 与数据库协议原生集成,使开发人员可以通过其终端快速安全地连接至任何数据库。 所有底层安全措施则不可检测。 与此同时,Check Point 会对数据库访问进行端到端的管理和监控。 安全团队将控制哪些人员可以访问,以及他们拥有哪些权限。

Deploy ZTNA Flawlessly

in 15 Minutes

Learn how to deploy Zero Trust Network Access for employees & contractors

WATCH 30-MINUTE EXPERT SESSION基于角色的访问配置文件

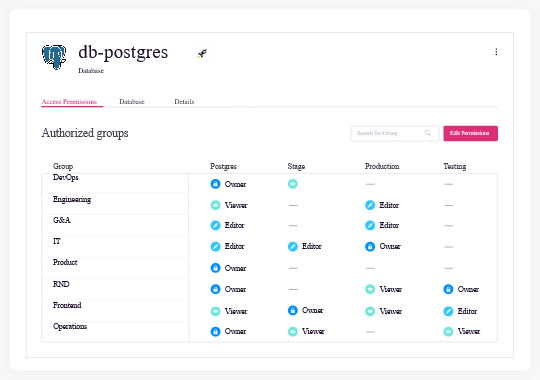

管理员可以放心地为开发人员提供数据库访问权限,并将其角色限制为“仅查看”,完全阻止他们写入、删除或更改数据库的操作。 Check Point 支持三种角色配置文件:所有者、编辑者和查看者。

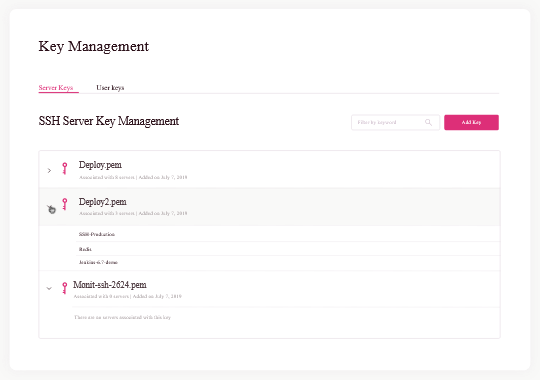

内置 PAM

Check Point 内置 PAM 解决方案能够消除与持有静态凭据相关的风险。 数据库的用户身份验证采用短期令牌或公私密钥对,两者皆通过 Check Point 颁发和管理。 密钥会定期轮转,并且可以随时手动撤销,立即切断所有访问权限。

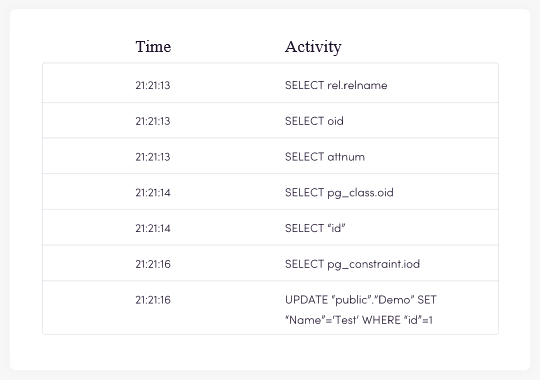

所有查询的可见性

Check Point 与数据库协议原生集成,使用户可以通过其终端快速安全地连接至任何数据库,并为管理员提供用户活动的完整审计追踪信息,包括执行的查询。 所有审计日志都与用户的帐户和设备相关联,并可导出至 SIEM 或其他监控工具以查看更多情景化数据。

我们全新的数据库访问方法

Check Point 的全面功能组合

原生用户体验

Check Point 与数据库协议原生集成,包括 ODBC 和 OLE-DB,使用户可以通过其终端快速安全地连接至任何数据库。 底层安全措施则不可检测。

消除静态凭据

静态凭据为现代 IT 环境带来风险,因为它们不包含用户身份信息,难以定期轮转,并且可能会由持有凭据的任何人员使用。 Check Point 内置 PAM 解决方案能够消除与持有静态密钥或 VPN 凭据相关的这些风险。

基于角色的访问配置文件

管理员可以基于所有者、编辑者和查看者这三种角色配置文件,放心地为开发人员提供数据库访问权限。

IDP 集成

Check Point 与您的 IDP 集成,可利用用户身份进行身份验证,并为所有数据库服务器提供集中化的基于角色的访问管理。 这些数据库包括 MySQL MsSQL、Mongo、Elasticsearch。

可见性

获取用户活动的完整审计追踪信息,包括执行的所有查询。 所有审计日志都与用户的帐户和设备相关联,并可导出至 SIEM 或其他监控工具以查看更多情景化数据。

实时安全

提供基于角色的精细化访问,监控所有开发人员活动,并基于可疑行为实时终止会话。